Overeenkomst

Wij gebruiken cookies op onze website om u de best mogelijke ervaring te bieden. Door op "Alles accepteren" te klikken gaat u akkoord met het gebruik van alle cookies en met ons privacybeleid.

Hoe werkt de gekwalificeerde digitale handtekening?

Bijgewerkt op 02.05.2023

De digitale handtekening is het onvervalsbare equivalent van de handgeschreven handtekening. Op voorwaarde dat de digitaal gegenereerde handtekeningen ook voldoen aan de voorschriften van de eIDAS-verordening. Dan is de digitale handtekening niet alleen onvervalsbaar, maar ook 100% rechtsgeldig.

Voor veel mensen roept het onderwerp echter nog vragen en onzekerheid op. Is mijn handtekening veilig? Kan mijn handtekening vervalst worden? Hoe kan ik er zeker van zijn dat de juiste persoon heeft getekend?

Om deze en andere vragen te kunnen beantwoorden, zullen we in dit artikel behandelen hoe een document geldig digitaal ondertekend kan worden en wat daarvoor nodig is.

Een elektronisch document veilig digitaal ondertekenen

Verduidelijking van termen:

- Digitale handtekeningen worden gebruikt om documenten in elektronische vorm goed te keuren en te valideren. Ze maken gebruik van complexe cryptografische mechanismen om digitale documenten en berichten te verifiëren, de identiteit van ondertekenaars te bevestigen en gegevens te beschermen tegen knoeien en corruptie tijdens de overdracht.

Digitale handtekeningen zijn uitgerust met back-end tools om ervoor te zorgen dat alleen een bevoegd persoon een document kan ondertekenen en om wijzigingen na ondertekening te voorkomen.

Een digitale handtekening wordt aangemaakt met een unieke digitale identificatiecode die een "digitaal certificaat" of "publiekesleutelcertificaat" wordt genoemd. Digitale certificaten worden uitgegeven door geaccrediteerde certificeringsinstanties (CA) nadat de identiteit van de aanvrager is geverifieerd.

Een certificeringsinstantie (CA) is een instelling die gemachtigd is om digitale certificaten uit te geven. Het treedt op als een vertrouwde derde partij (TTP) die de identiteit van de houder van een certificaat verifieert. Een certificeringsinstantie certificeert ook het bezit van een openbare sleutel.

Een digitaal certificaat is een elektronisch paspoort dat de deelnemer aan een PKI-beveiligd gesprek identificeert en individuen en instellingen in staat stelt om veilig online gegevens uit te wisselen. Gegevens worden versleuteld en ontsleuteld met behulp van een paar openbare en privésleutels.

Een openbare sleutel is een unieke numerieke identificatie die wordt gebruikt om gegevens te coderen of digitale handtekeningen te verifiëren. Deze wordt uitgegeven door een certificeringsinstantie aan een persoon of organisatie en is openbaar beschikbaar voor iedereen die hem nodig heeft.

Een privésleutel is alleen bekend bij de eigenaar. Deze wordt gebruikt om gegevens te decoderen die met de bijbehorende openbare sleutel zijn gemaakt of om digitale handtekeningen te genereren.

Digitale handtekeningen en digitale certificaten zijn nauw met elkaar verbonden. Hun toepassingen en gebruik hangen af van hoe deze systemen geïmplementeerd zijn en hoe de respectieve PKI-infrastructuur werkt. Een digitaal certificaat wordt soms een digitaal handtekeningcertificaat genoemd omdat het de openbare sleutel (authenticiteit) van de ondertekenende entiteit bevestigt.

Waarom heb ik een digitale handtekening en certificaat nodig?

Laten we beginnen met een eenvoudig voorbeeld. Alice en Bob willen samen communiceren of een document ondertekenen.

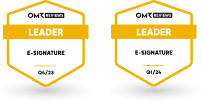

Scenario 1: Initieel voorbeeld

Alice heeft twee digitale cryptografische sleutels - een openbare sleutel (PA) en een privé/geheime sleutel (SA). De openbare sleutel mag worden doorgegeven. De privésleutel moet echter door Alice geheim en veilig worden gehouden.

Alice maakt een digitaal certificaat aan dat haar openbare sleutel en haar e-mailadres bevat. Ze stuurt dit certificaat naar Bob om haar openbare sleutel met Bob te delen.

Alice kan nu een document ondertekenen met haar privésleutel en naar Bob sturen. Bob kan dan controleren of de openbare sleutel van Alice overeenkomt met de handtekening die met de privésleutel van Alice is gezet.

Privé- en openbare sleutel zijn dus twee kanten van dezelfde medaille. Alles wat met een privésleutel is ondertekend, kan worden geverifieerd met de bijbehorende openbare sleutel.

Dit zorgt er nu voor dat alleen Alice een handtekening kan zetten met haar privésleutel.

Er moet echter nog een beveiligingsmaatregel worden ingevoerd om ervoor te zorgen dat de koppeling tussen de openbare sleutel van Alice en haar gebruikers-ID (bijv. e-mailadres) ook daadwerkelijk wordt gecontroleerd.

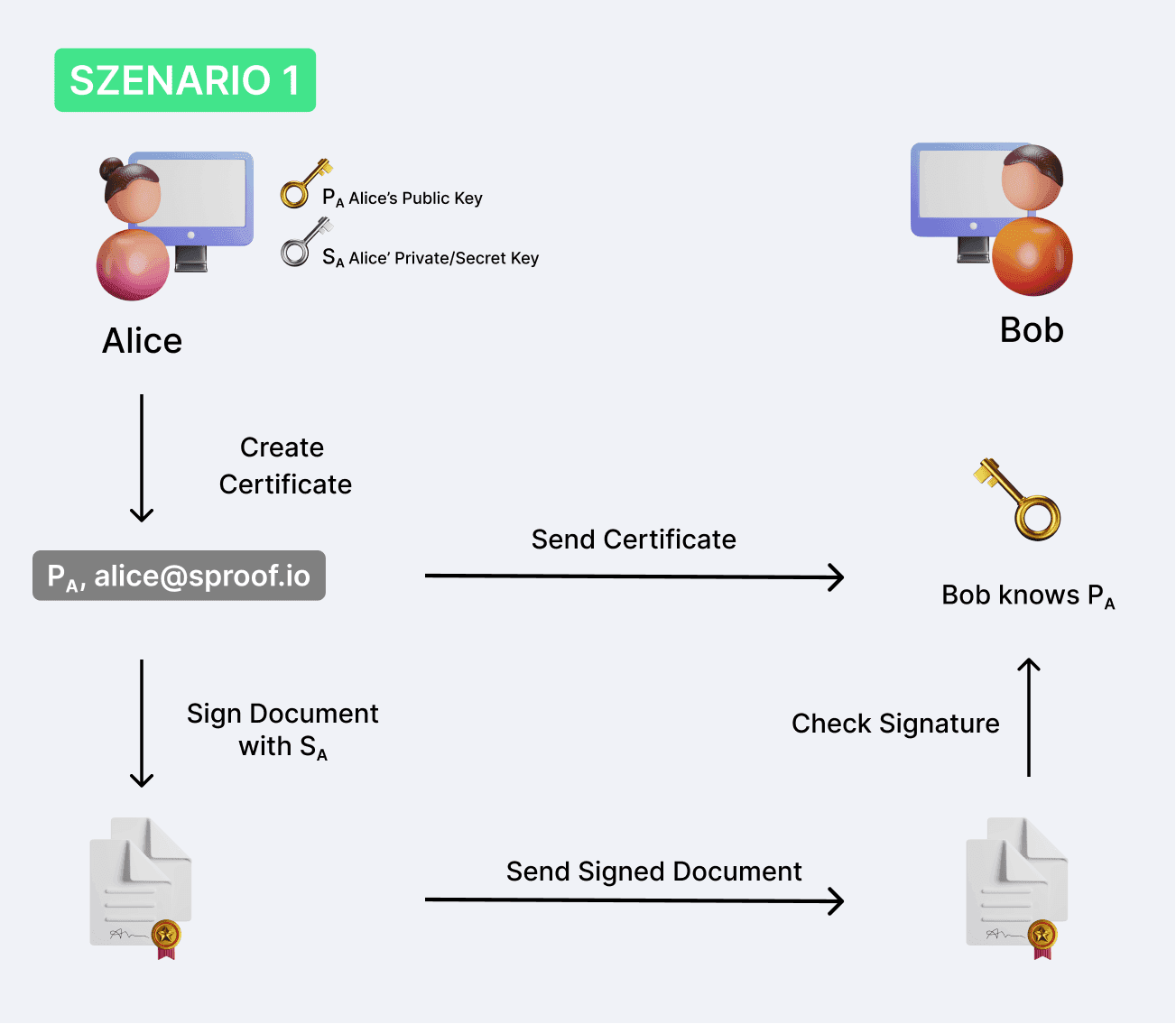

Scenario 2: Wat kan er gebeuren als het certificaat niet wordt gecontroleerd?

Deze keer wil Mallory zich voordoen als Alice en communiceren met Bob. Mallory heeft noch de privésleutel van Alice noch die van Bob. Hij heeft echter wel zijn eigen privésleutelpaar.

Mallory wil Bob ervan overtuigen dat zijn privésleutel aan Alice toebehoort. Om dit te doen, maakt hij een certificaat van zijn openbare sleutel en de e-mail van Alice en stuurt dit naar Bob. Bob denkt dat hij de openbare sleutel van Alice heeft ontvangen.

Nu kan Mallory documenten ondertekenen met zijn privésleutel en ze naar Bob sturen. Bob kan de handtekening opnieuw controleren met de openbare sleutel en welke handtekeningen weer overeenkomen. Bob is er nu van overtuigd dat Alice het bericht heeft ondertekend. Maar in werkelijkheid was het Mallory.

Het probleem hier is dat Mallory de kans heeft om een koppeling te maken tussen zijn openbare sleutel en het gebruikers-ID van Alice.

Dat willen we echter voorkomen en daarvoor hebben we een derde partij nodig.

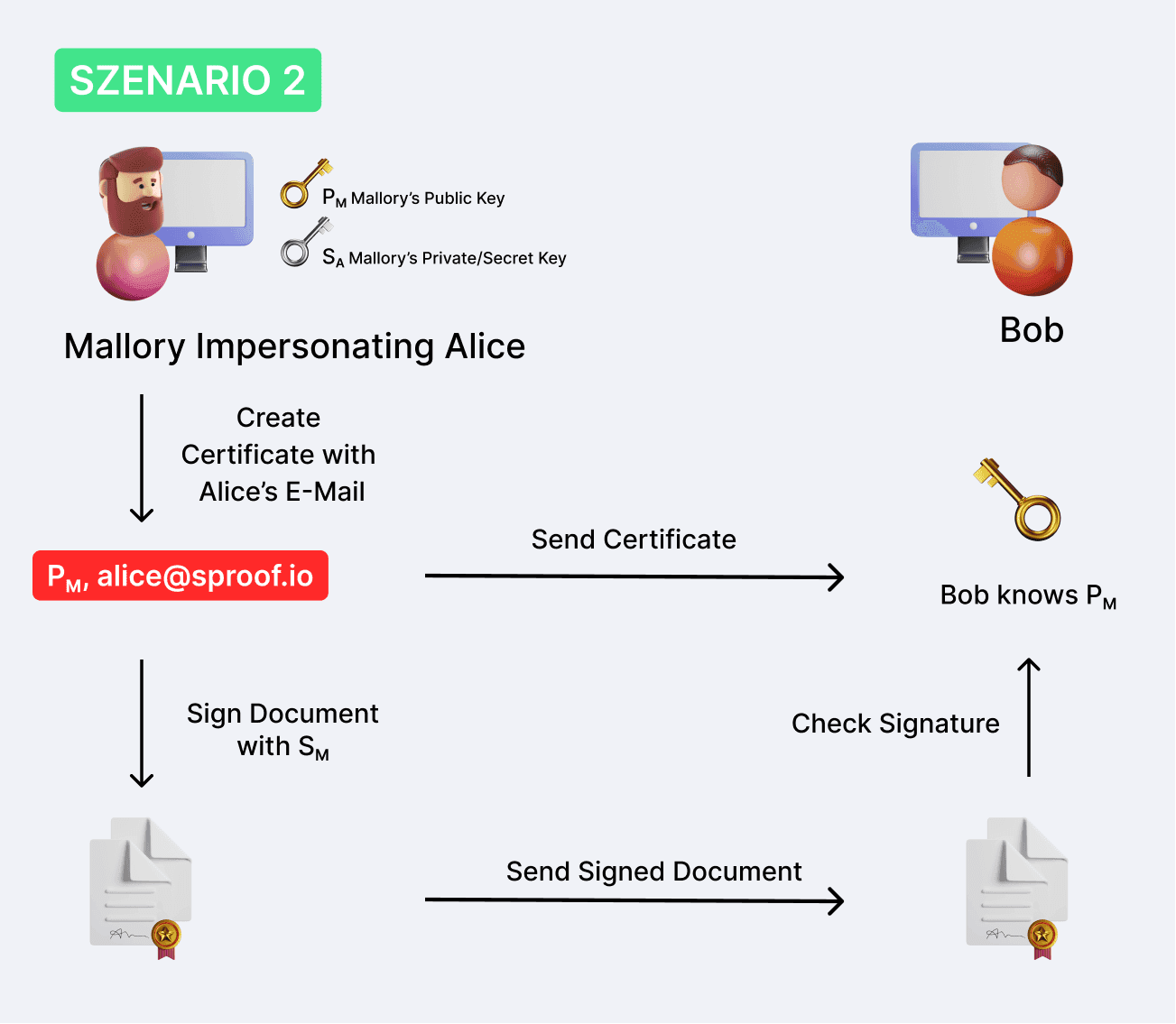

Scenario 3: Hoe doet u het goed?

Trent is een vertrouwde derde partij die ervoor zorgt dat het verband tussen de openbare sleutel van Alice en haar gebruikers-ID geverifieerd wordt. Trent verifieert de identiteit van Alice, bijvoorbeeld met behulp van ID-verificatie met Video Ident, en verifieert het digitale certificaat.

Alice kan nu berichten ondertekenen en Bob kan er zeker van zijn dat het bericht echt van Alice afkomstig is. Op deze manier slagen we erin om fraudebestendige digitale handtekeningen te maken!

Twee dingen zijn hier dus belangrijk:

- Ten eerste moet de identiteit van Alice vastgesteld worden en moet haar UserID geassocieerd worden met een openbare sleutel. Alice bewaart de privésleutel altijd veilig. Zijzelf of een veilige derde partij zoals sproof.

- Ten tweede, wanneer er een handtekening wordt gezet, moet de identiteit van de ondertekenaar worden geverifieerd, bijvoorbeeld door een push-bericht op uw mobiele telefoon.

Op deze manier slagen we erin om digitale, gekwalificeerde handtekeningen te maken die minstens zo veilig zijn als analoge handtekeningen.

Technisch gezien is elke digitale handtekening die voor een specifiek document wordt aangemaakt uniek en daarom uiterst moeilijk te vervalsen. Het vermogen van digitale handtekeningen om de integriteit en authenticiteit van elektronische documenten te garanderen en tegelijkertijd de goedkeuring van de ondertekenaar aan te geven, stelt bedrijven, aannemers en klanten in staat om online te communiceren en veilig informatie te delen.

EXCURSES

Uitweiding: Wie zijn Alice, Bob en Mallory?

Alice, Bob en Mallory zijn fictieve personages die dienen als synoniemen voor de hoofdrolspelers in de communicatie en uitwisseling van gegevens. In plaats van te spreken over anonieme individuen, worden deze mensen gepersonifieerd door het gebruik van Alice, Bob en Mallory. Deze methode vergemakkelijkt de presentatie van complexe relaties en processen en maakt ze begrijpelijker voor de lezer.

Wie zijn Alice en BobAliceen Bob zijn representatieve figuren voor degenen die betrokken zijn bij een communicatie tussen twee partijen. Alice treedt op als de initiatiefnemer die de communicatie opzet. Bob neemt de rol aan van de persoon die het bericht ontvangt. Meestal probeert Alice een bericht aan Bob over te brengen, terwijl Bob op het bericht van Alice wacht.

Wie is Mallory: Mallory is een actieve aanvaller van een communicatie die niet bang is om zich met de communicatie te bemoeien om berichten te manipuleren of gegevens te wijzigen. Als een man-in-the-middle (MITM) is Mallory vooral gevaarlijk voor Alice en Bob, maar ze kunnen cryptografie gebruiken om zichzelf tegen hem te beschermen. Zonder het gebruik van cryptografie ...

- ... zijn gegevenstransmissies kwetsbaar voor manipulatie door derden. Mallory zou bijvoorbeeld onderschepte gegevens voor zijn eigen doeleinden kunnen gebruiken of ze ongemerkt kunnen veranderen.

- ... Mallory zou zich kunnen voordoen als iemand anders en zo toegang krijgen tot vertrouwelijke informatie.

- ... Alice zou ongemerkt kunnen beweren dat bepaalde gegevens vervalst zijn door Mallory.

Het is echter belangrijk om te benadrukken dat

- ... cryptografie NIET in staat is om te voorkomen dat Mallory ongemerkt gegevens kan wijzigen of onderscheppen.

- ... dat het onderbreken of verhinderen van verbindingen niet onmogelijk is.

- ... het gebruik van cryptografie niettemin een belangrijk beschermingsmechanisme is om het risico op gegevensmanipulatie te minimaliseren.

**Wie is Trent?**Trent, afgeleid van het Engelse "trusted entity", is een betrouwbare derde partij. Bijvoorbeeld als Certificaat Autoriteit, of kortweg CA.

Meer blogartikelen

Hoe u uw contracten digitaal & gegarandeerd rechtsgeldig kunt ondertekenenEen digitale handtekening maken - Hoe verkrijgt u een (gekwalificeerde) elektronische handtekening (QES)?Legaal online contracten ondertekenen (en laten ondertekenen) - wat u moet wetenConstantin Graf uit Wenen vergelijkt softwaretools "Made in Europe".Wat is de gekwalificeerde elektronische handtekening in Europa (Update 2023)